Die Ausgangsparameter für das Thema Business Continuity (BC) sind schnell genannt: Die Geschäftsprozesse geben die Anforderungen an BC und das damit verbundene Service Level Agreement (SLA) vor. Schichtsystem, internationale Standorte, globale Lieferketten, „Just in Time“ Produktion bestimmen die Servicezeiten (9×5/24×7) und die Wiederherstellungszeit (RPO). Dazu kommen noch Zertifizierungen und Compliance-Richtlinien wie DSVGO, PCI?DSS, SOX etc. Sie alle legen die Vorgaben zur Datensicherheit fest.

Nach Erfahrung von Thomas Gärtner, System Engineer für den Bereich IBM Power i bei der SVA System Vertrieb Alexander GmbH, ist der Übergang zum 24×7-Betrieb die häufigste Anforderung. Sie wird oft durch internationale Aufstellung eines Unternehmens in unterschiedlichen Zeitzonen getrieben.

„Aber auch die typischen Just-in-Time-Produktionsprozesse der Automobilindustrie sind wichtige Faktoren. Immer mehr an Bedeutung gewinnen aber Desaster-Recovery-Szenarien aus Gründen von lokalen Umweltkatastrophen und Cyber-Kriminalität.“

Auf die Frage, welche Bereiche im IT-Umfeld die Umsetzung einer Business Continuity-Strategie besonders betrifft, zeichnet Gärtner das „Big Picture“: „Es betrifft im Prinzip alle Bereiche der IT, Infrastruktur, Security und Anwendungsentwicklung. Kein Teil davon kann losgelöst betrachtet werden.“

Um Hochverfügbarkeits-Anforderungen erfüllen zu können, muss auch das entsprechende Budget vorhanden sein. Daher gibt es für kleinere und mittlere Unternehmen KMU andere Antworten als für große Konzerne, auf die Frage, wie sie das Thema Hochverfügbarkeit angehen sollen. Zudem kommen dabei interessante Optionen ins Spiel, wenn ein kompetenter externer Dienstleister dabei helfen soll.

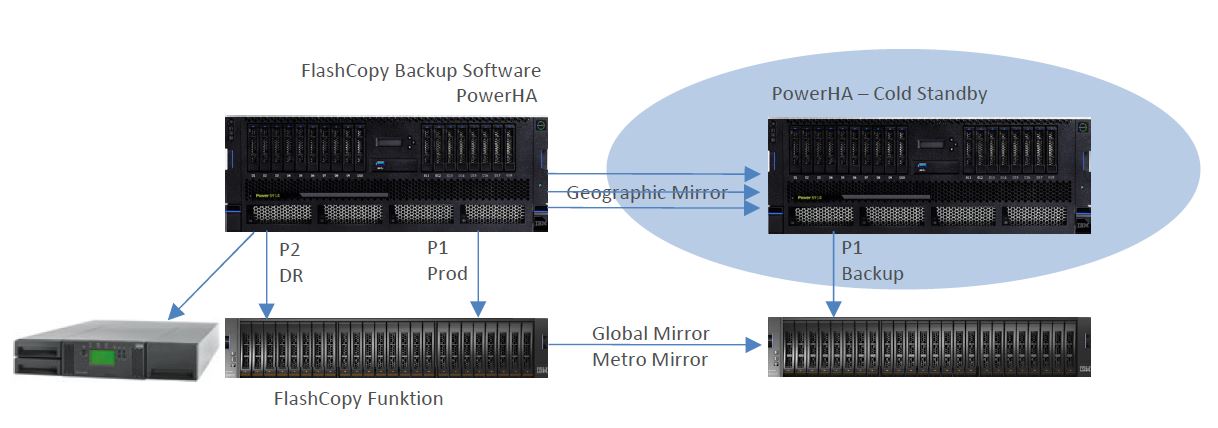

„Voraussetzung für die Umsetzung einer Hochverfügbarkeit ist die Kenntnis über die Vorgaben in Bezug auf RTO und RPO „, bringt es Gärtner auf den Punkt. „Anhand dieser Vorgaben können eine Hochverfügbarkeitslösung ausgearbeitet und die zugehörigen Budget-Anforderungen ermittelt werden. Nur ein externer Dienstleister, der über ein umfassendes Know-how aller Hochverfügbarkeitslösungen verfügt, kann ein maßgeschneidertes Konzept erarbeiten.“

Über die Bordmittel der IBM i hinaus sind laut Gärtner weitere Techniken sinnvoll. So empfiehlt er je nach Anforderung Storage-Replikationstechniken: „Sie können sinnvoll sein oder bar eine HA-Softwarelösung. In jedem Fall sind zusätzliche Techniken im Bereich Security notwendig, um die externen Zugriffe auf das System zu überwachen und zu steuern. Web Applikation Firewalls können externe Daten validieren bevor sie ins IBM i System laufen und Schaden anrichten können.“ (rhh)